HTTPS整套加密机制是如何实现的?

发布日期:2018-08-17HTTPS,在我的概念中就是更安全,需要服务器配置证书,但是到底什么是HTTPS,为什么会更安全,整套流程又是如何实现的,在脑子里没有具体的概念。下文将为大家介绍HTTPS整套加密机制是如何实现的,让更多之前不清楚HTTPS加密到底是什么的同学有一个入门的理解。

HTTP是什么样的?

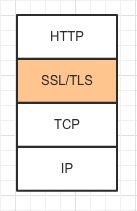

HTTP是属于应用层的协议,它是基于TCP/IP的,所以它只是规定一些要传输的内容,以及头部信息,然后通过TCP协议进行传输,依靠IP协议进行寻址,通过一幅最简单的图来描述:

客户端发出请求,服务端进行响应,就是这么简单。在整个过程中,没有任何加密的东西,所以它是不安全的,中间人可以进行拦截,获取传输和响应的数据,造成数据泄露。

加个密呢?

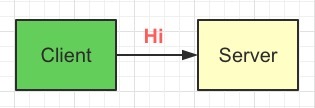

因为上图中数据是明文传输的,我们能想到最简单的提高安全性的方法就是在传输前对数据进行加密,如下图:

这种加密方式叫做:对称加密。

加密和解密用同一个秘钥的加密方式叫做对称加密。

好了,我们对数据进行加密了,问题解决了吗?

多个客户端怎么办?

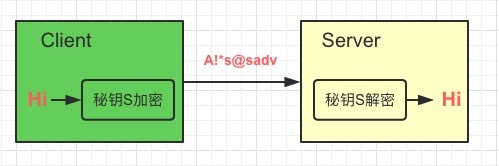

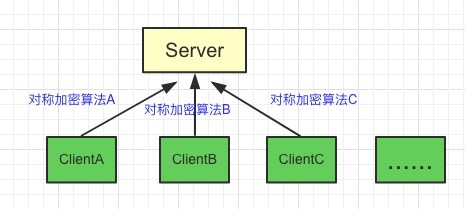

这是一个客户端,但是在WWW上,是成千上万的客户端,情况会怎样呢?

为所有的客户端都应用同一个秘钥A,这种方式很显然是不合理的,破解了一个用户,所有的用户信息都会被盗取。

想一想,是不是还有别的办法呢?

相信大家都可以想到,如果对每一个客户端都用不同的秘钥进行传输是不是就解决这个问题了:

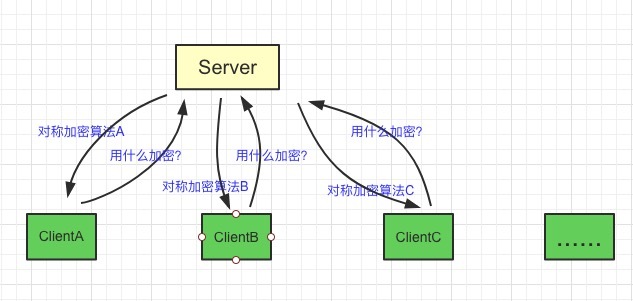

对称加密秘钥如何传输?

我们对每个客户端应用不同的对称加密秘钥,那么这个秘钥客户端或者服务端是如何知道的呢,只能是在一端生成一个秘钥,然后通过HTTP传输给另一端:

那么这个传输秘钥的过程,又如何保证加密?如果被中间人拦截,秘钥也会被获取。也许你会说,对秘钥再进行加密,那又如何保证对秘钥加密的过程,是加密的呢?

好像我们走入了 while(1),出不来了。

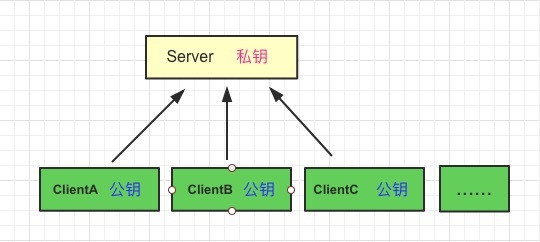

非对称加密

在对称加密的路上走不通了,我们换个思路,还有一种加密方式叫非对称加密,比如RSA。

非对称加密会有一对秘钥:公钥和私钥。

公钥加密的内容,只有私钥可以解开,私钥加密的内容,所有的公钥都可以解开(当然是指和秘钥是一对的公钥)。

私钥只保存在服务器端,公钥可以发送给所有的客户端。

在传输公钥的过程中,肯定也会有被中间人获取的风险,但在目前的情况下,至少可以保证客户端通过公钥加密的内容,中间人是无法破解的,因为私钥只保存在服务器端,只有私钥可以破解公钥加密的内容。

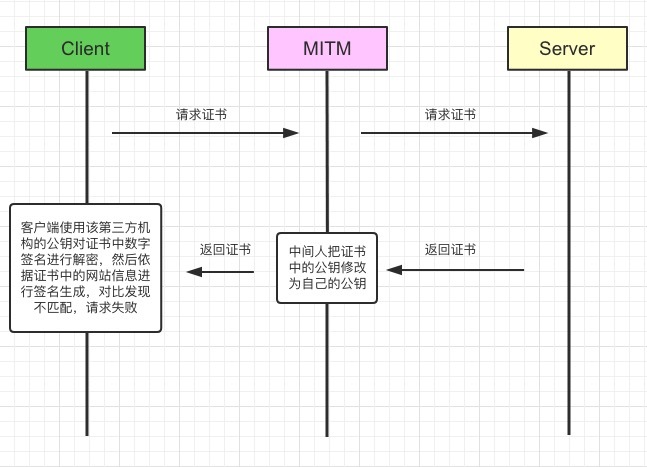

现在我们还存在一个问题,如果公钥被中间人拿到篡改呢:

MITM:Man-in-the-MiddleAttack

客户端拿到的公钥是假的,如何解决这个问题?

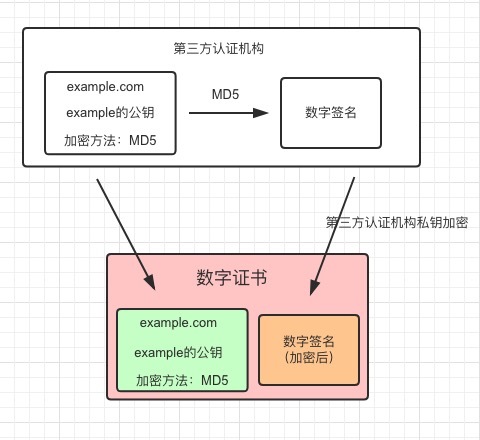

第三方认证

公钥被掉包,是因为客户端无法分辨传回公钥的到底是中间人,还是服务器,这也是密码学中的身份验证问题。

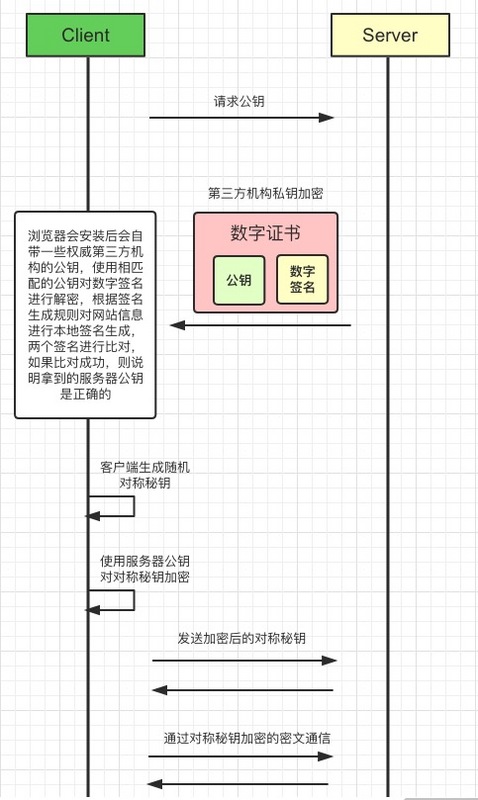

在HTTPS中,使用 证书 + 数字签名 来解决这个问题。

这里假设加密方式是MD5,将网站的信息加密后通过第三方机构的私钥再次进行加密,生成数字签名。

数字证书 = 网站信息 + 数字签名

假如中间人拦截后把服务器的公钥替换为自己的公钥,因为数字签名的存在,会导致客户端验证签名不匹配,这样就防止了中间人替换公钥的问题。

浏览器安装后会内置一些权威第三方认证机构的公钥,比如VeriSign、Symantec以及GlobalSign等等,验证签名的时候直接就从本地拿到相应第三方机构的公钥,对私钥加密后的数字签名进行解密得到真正的签名,然后客户端利用签名生成规则进行签名生成,看两个签名是否匹配,如果匹配认证通过,不匹配则获取证书失败。

为什么要有签名?

大家可以想一下,为什么要有数字签名这个东西呢?

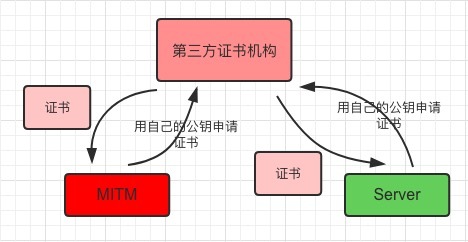

第三方认证机构是一个开放的平台,我们可以去申请,中间人也可以去申请呀:

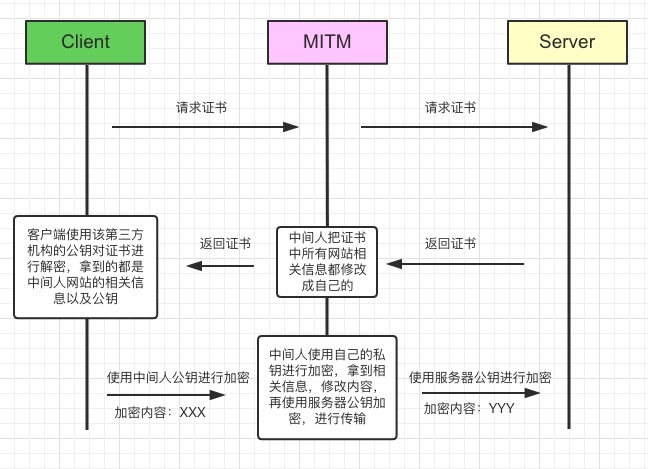

如果没有签名,只对网站信息进行第三方机构私钥加密的话,会存在下面的问题:

因为没有认证,所以中间人也向第三方认证机构进行申请,然后拦截后把所有的信息都替换成自己的,客户端仍然可以解密,并且无法判断这是服务器的还是中间人的,最后造成数据泄露。

对称加密

在安全的拿到服务器的公钥之后,客户端会随机生成一个对称秘钥,使用服务器公钥加密,传输给服务端,此后,相关的 Application Data 就通过这个随机生成的对称秘钥进行加密/解密,服务器也通过该对称秘钥进行解密/加密:

整体流程图

HTTPS = HTTP + TLS/SSL

HTTPS中具体的内容还有很多,可以通过下图做一个参考:

总结

HTTPS就是使用SSL/TLS协议进行加密传输,让客户端拿到服务器的公钥,然后客户端随机生成一个对称加密的秘钥,使用公钥加密,传输给服务端,后续的所有信息都通过该对称秘钥进行加密解密,完成整个HTTPS的流程。

https加密相关文章

HTTPS加密已经是公认的有效解决数据泄露、流量劫持、钓鱼网站的基础安全措施。电子前沿基金会(EFF)的报告显示,50%的网络流量已启用HTTPS加密。HTTPS加密已成互联网大趋势,百度、淘宝、天猫、京东、亚马逊中国等国内网站流量之王,都陆续启用了全站HTTPS加密。

网站如何实现HTTPS?技术工程师手把手教你打造SSL加密站点

SSL证书,也称为服务器证书,是遵守SSL协议的一种数字证书,由全球信任的证书颁发机构(CA)验证服务器身份后颁发。将SSL证书安装在网站服务器上,可实现网站身份验证和数据加密传输双重功能。SSL证书加密后的网站安全性将大大提升,同时也更受搜索引擎的亲睐,对网站的SEO有巨大帮助。

web service在企业应用中常常被用作不同系统之间的接口方式。但是如果没有任何安全机制的话,显然是难以委以重任的。比较直接的web service加密方式就是使用HTTPS方式(SSL证书加密)加密连接,并且只允许持有信任证书的客户端连接,即SSL双向认证。

4006-967-446

4006-967-446 沃通数字证书商店

沃通数字证书商店