摘 要:《商用密码应用安全性评估量化评估规则》自 2020 年首次制定以来,先后经历了两次修订。为探讨新的量化评估规则对信息系统测评的影响,通过对新旧版本中各测评对象的测评结果量化评估规则和整体测评结果量化评估规则的差异分析,采用定性和定量相结合的方法,对信息系统测评量化评估分值的计算,以及依据新旧量化评估规则得到的测评结果进行对比分析研究,结果表明,新的量化评估规则对量化评估分值处于阈值附近的系统影响较大。

1 背景介绍

1.1 密评的概念和测评流程

1.2 密评的量化评估规则

2 新旧量化评估规则对比分析

2.1 测评对象的测评结果量化评估

2.2 整体测评结果量化评估

3 结 语

2023 年 7 月 1 日,《商用密码管理条例》(以下简称《条例》)正式施行,《条例》是贯彻实施《中华人民共和国密码法》的重要举措,是推进商用密码高质量发展的必然要求。《条例》的施行规范了商用密码应用和管理,进一步推动了商用密码的安全应用和推广。而商用密码应用安全性评估(以下简称“密评”)作为加强和规范商用密码应用的重要抓手,愈发受到关注和重视,密评相关的法律法规、标准和指导文件也不断迭代更新,日趋完善。为更好、更快地推动密评工作的开展,本文对 2023 年 7 月新修订的《商用密码应用安全性评估量化评估规则》进行梳理解析,探讨新的量化评估规则对密评过程和结果的影响,供密码应用单位和密评机构参考。

1.1 密评的概念和测评流程

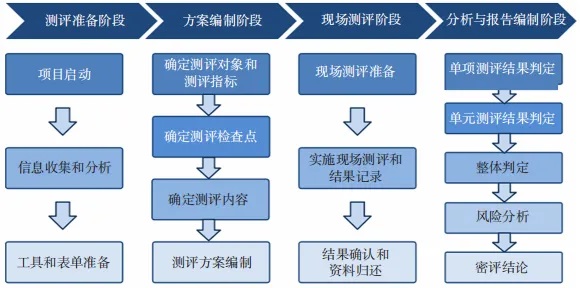

商用密码应用安全性评估,是指在采用商用密码技术、产品和服务集成建设的网络和信息系统中,对其密码应用的合规性、正确性和有效性进行评估 。开展密评能发现网络和信息系统中商用密码应用存在的问题和不足,为网络和信息系统的安全提供科学评价方法,逐步规范商用密码的使用和管理 ,确保商用密码在网络和信息系统中正确有效地使用,切实构建起坚实可靠的网络安全密码屏障 。密评的测评流程如图 1 所示。

图 1 密评的测评流程

由图 1 可知,密评主要分为 4 个阶段:测评准备阶段、方案编制阶段、现场测评阶段、分析与报告编制阶段。

(1)测评准备阶段。密评机构与被测单位签订委托协议书,组建密评队伍,编制测评计划书。密评机构通过查阅资料和发放系统调研表的方式了解被测系统的密码应用情况,并准备相关表单和测试工具(如 WireShark、证书分析工具等)。

(2)方案编制阶段。密评机构根据了解到的被测系统的密码应用情况,确定具体的测评对象、测评指标和现场检查点,并确认现场测评的实施内容,编制测评方案。

(3)现场测评阶段。密评机构根据测评方案,通过资料查阅、人员访谈、信息核查及工具测试等方式进行现场测评。现场测评完成后,密评机构归还借阅的所有佐证资料。

(4)分析与报告编制阶段。密评机构对现场测评阶段所获得的测评结果进行单元测评、整体测评、量化评估和风险分析,形成最终的评估结论,最后编制密评报告。

1.2 密评的量化评估规则

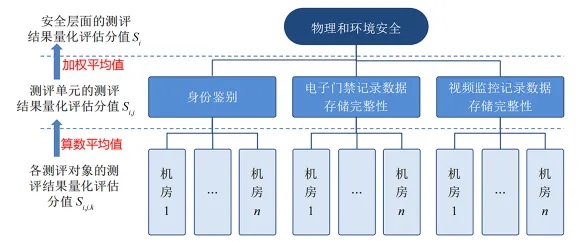

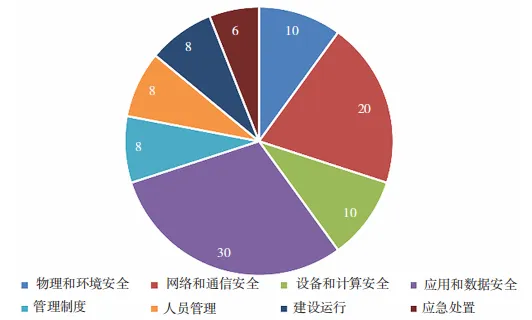

密评的量化评估使得信息系统的密码应用情况以分数的形式展现出来,能够更加客观直接地反映信息系统的密码应用现状,更准确地评价出信息系统密码应用的优势和不足。同时,在一定程度上也能提高密评工作的公平、公正及效率。密评的量化评估可分为 4 个级别:各测评对象的测评结果量化评估、测评单元的测评结果量化评估、安全层面的测评结果量化评估和整体测评结果量化评估。其中,整体测评结果量化评估结果是由物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全、管理制度、人员管理、建设运行和应急处置8 个安全层面的量化评估结果按一定的权重分配计算所得。以物理和环境安全层面为例,其测评结果量化评估过程如图 2 所示,其他层面的量化评估过程以此类推。

图 2 物理和环境安全层面的测评结果量化评估过程

图 2 中,各测评对象的测评结果量化评估结果其中![]() 0 表示不符合,1 表示符合,其他情况表示部分符合。当测评对象 A弥补了测评对象 B 的不足时,测评对象 B 弥补后的量化评估分值

0 表示不符合,1 表示符合,其他情况表示部分符合。当测评对象 A弥补了测评对象 B 的不足时,测评对象 B 弥补后的量化评估分值![]() 计算公式为:

计算公式为:

![]()

式中:![]() 为测评对象 A 的分值;

为测评对象 A 的分值;![]() 为测评对象B 的弥补前分值;

为测评对象B 的弥补前分值;![]() 为取

为取![]() 和

和![]() 之间的较大值(四舍五入,取小数点后 4 位)。

之间的较大值(四舍五入,取小数点后 4 位)。

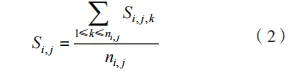

对各测评对象的测评结果量化评估结果取算术平均值便得到测评单元的测评结果量化评估分值。测评单元的测评结果量化评估分值计算公式为:

式中:![]() 为第 i 个安全层面中第 j 个测评单元测评对象的个数;

为第 i 个安全层面中第 j 个测评单元测评对象的个数;![]() 为各测评对象的测评结果量化评估分值(四舍五入,取小数点后 4 位)。

为各测评对象的测评结果量化评估分值(四舍五入,取小数点后 4 位)。

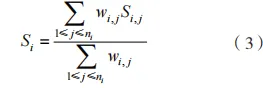

对测评单元的测评结果量化评估分值取加权平均值,便能够得到安全层面的测评结果量化评估分值。安全层面的测评结果量化评估分值计算公式为:

式中:![]() 为第 i 个安全层面中第 j 个测评单元的权重;

为第 i 个安全层面中第 j 个测评单元的权重;![]() 为第 i 个安全层面中第 j 个测评单元的量化评估结果;

为第 i 个安全层面中第 j 个测评单元的量化评估结果;![]() 为第 i 个安全层面的量化评估结果(四舍五入,取小数点后 4 位)。

为第 i 个安全层面的量化评估结果(四舍五入,取小数点后 4 位)。

2.1 测评对象的测评结果量化评估

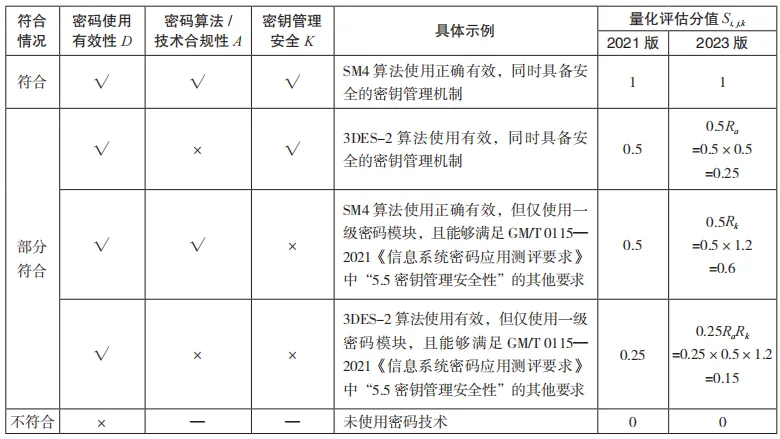

测评对象的测评结果量化评估主要从密码使用有效性(Cryptography Deployment Effectiveness)、密码算法 / 技术合规性(Cryptography Algorithm/Technique Compliance) 和 密 钥 管 理 安 全(Key Management Security)3 个方面进行综合评估。

与 2021 版《商用密码应用安全性评估量化评估规则》相比,2023 版本在各测评对象的测评结果量化评估规则中增加了密码算法 / 技术合规性修正参数![]() 和密钥管理安全修正参数

和密钥管理安全修正参数![]() 其中,

其中,![]() 的取值由所使用的密码算法的安全强度决定。当所使用的密码算法的安全强度小于80 比特时,

的取值由所使用的密码算法的安全强度决定。当所使用的密码算法的安全强度小于80 比特时,![]() 取值为 0.2;当所使用的密码算法的安全强度大于或等于 80 比特且小于 112 比特时,

取值为 0.2;当所使用的密码算法的安全强度大于或等于 80 比特且小于 112 比特时,![]() 取值为 0.5;当所使用的密码算法的安全强度大于或等于 112 比特时,

取值为 0.5;当所使用的密码算法的安全强度大于或等于 112 比特时,![]() 取值为 1。Rk的取值由是否使用相应等级密码模块和密钥管理的安全性决定。具体地,以三级系统为例,当使用一级密码模块且密钥管理符合 GM/T 0115—2021《信息系统密码应用测评要求》中“5.5 密钥管理安全性”的其他要求时,

取值为 1。Rk的取值由是否使用相应等级密码模块和密钥管理的安全性决定。具体地,以三级系统为例,当使用一级密码模块且密钥管理符合 GM/T 0115—2021《信息系统密码应用测评要求》中“5.5 密钥管理安全性”的其他要求时,![]() 取值为 1.2,其他情况

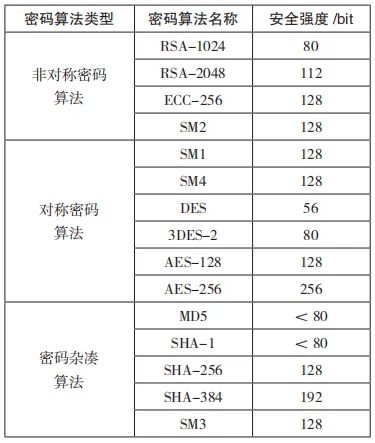

取值为 1.2,其他情况![]() 取值均为 1。各种类型的常用密码算法的安全强度如表 1 所示。

取值均为 1。各种类型的常用密码算法的安全强度如表 1 所示。

表 1 各种类型常用密码算法的安全强度

为了能更直观地反映《商用密码应用安全性评估量化评估规则》修订前后各测评对象的测评结果量化评估分值变化情况,本文通过具体示例,计算了《商用密码应用安全性评估量化评估规则》修订前后各测评对象的测评结果量化评估分值,对比分析了各测评对象的测评结果量化评估分值的变化。以三级系统为例,修订前后各测评对象的测评结果量化评估分值对比如表 2 所示。

表 2 修订前后各测评对象的测评结果量化评估分值对比

由表 2 可知,《商用密码应用安全性评估量化评估规则》修订前后各测评对象的测评结果量化评估分值对于符合情况为符合和不符合的保持不变,量化评估分值发生变化的均属于部分符合这种情况。当所使用的密码算法的安全强度小于 112 比特时,无论密钥管理机制是否存在问题,2023 版的测评对象的测评结果量化评估分值相较于 2021 版均会有所降低。对于使用安全强度大于或等于 112 比特的密码算法且使用的一级密码模块满足 GM/T 0115—2021《信息系统密码应用测评要求》中“5.5 密钥管理安全性”的其他要求时,2023 版的测评对象的测评结果量化评估分值相较于 2021 版会有所增加。

综上所述,修订后的《商用密码应用安全性评估量化评估规则》对各测评对象的测评结果量化评估更加科学和严谨,能更合理地指导商用密码应用安全性评估工作,提高密评工作的准确率。

2.2 整体测评结果量化评估

相比于 2021 版《商用密码应用安全性评估量化评估规则》,2023 版中将整体测评结果量化评估分值的计算拆分为密码应用技术要求和密码应用管理要求两个部分的加权求和。

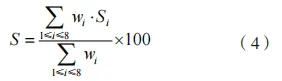

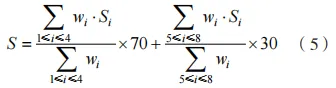

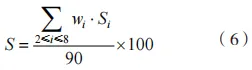

2021 版《商用密码应用安全性评估量化评估规则》中,整体测评结果量化评估分值计算公式为:

式中:![]() 为第 i 个安全层面的量化评估分值;

为第 i 个安全层面的量化评估分值;![]() 为第 i 个安全层面分配的权重;S 为所有安全层面测评结果

为第 i 个安全层面分配的权重;S 为所有安全层面测评结果![]() 的加权平均值(四舍五入,取小数点后 2 位)。

的加权平均值(四舍五入,取小数点后 2 位)。

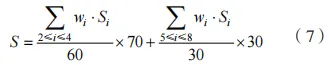

2023 版《商用密码应用安全性评估量化评估规则》中,整体测评结果量化评估分值计算公式为:

物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全、管理制度、人员管理、建设运行和应急处置 8 个安全层面的权值分别如图 3 所示。

图 3 各安全层面权值

由图 3 可知,网络和通信安全层面及应用和数据安全层面的权重分别为 20 和 30,均高于其他安全层面的权重。这说明信息系统应当重点关注上述两个安全层面密码技术的应用。与应用和数据层面的密码应用相比,网络和通信安全层面的密码应用对信息系统的业务应用透明程度更高,更易于实现。

当信息系统 8 个安全层面的测试指标均适用时,式(4)和式(5)计算得到的整体测评结果量化评估分值相等。当信息系统 8 个安全层面中存在某个安全层面的测试指标均不适用时,则该安全层面不参与量化评估过程。以信息系统的“物理和环境安全”层面不适用为例,整体测评结果量化评估分值计算方法在 2021 版《商用密码应用安全性评估量化评估规则》中的计算公式为:

整体测评结果量化评估分值计算方法在2023 版《商用密码应用安全性评估量化评估规则》中的计算公式为:

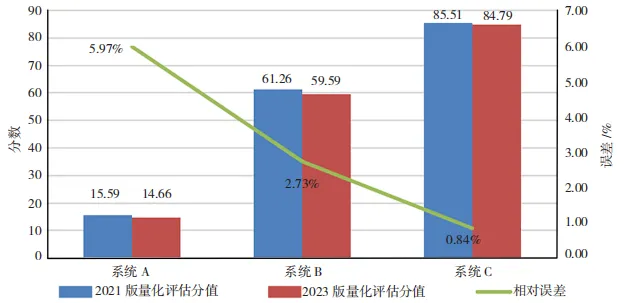

假设存在 3 个正在进行商用密码应用安全性评估的三级信息系统 A、B、C,且 3 个信息系统的物理和环境安全层面的测试指标均不适用。其 中, 系 统 A 在 其 他 7 个 安 全 层 面 的 量 化 评估分值为 {0.099 3,0.048 8,0.045 0,0.266 7,0.592 1,0.159 1,0.350 0}。系统 B 在其他 7 个安全层面的量化评估分值为 {0.523 2,0.442 9,0.385 4,1,1,0.840 9,1}。系统 C 在其他 7 个安全层面的量化评估分值为{1,0.477 0,0.739 6,1,1,1,1}。为了反映两种整体测评结果量化评估分值计算方式的差异,本文分别按照式(6)和式(7)计算了信息系统 A、B、C 的整体测评结果量化评估分值及其相对误差。不同计算方式下信息系统 A、B、C 的整体测评结果量化评估分值及其相对误差如图 4 所示。

图 4 不同计算方式下信息系统 A、B、C 的整体测评结果量化评估分值及其相对误差

由图 4 可知,对于系统 A,其商用密码应用情况较差,在2021版下的量化评估分值为15.59 分,在 2023 版下的量化评估分值为 14.66 分。《商用密码应用安全性评估量化评估规则》修订前后系统整体测评结果量化评估分值相差0.93分,分值相对误差为 5.97%。对于系统 B,其商用密码应用情况一般,在 2021 版下的量化评估分值为 61.26 分,在 2023 版下的量化评估分值为59.59 分。《商用密码应用安全性评估量化评估规则》修订前后系统整体测评结果量化评估分值相差 1.67 分,分值相对误差为 2.73%。对于系统 C,其商用密码应用情况良好,在 2021 版下的量化评估分值为 85.51 分,在 2023 版下的量化评估分值为 84.79 分。《商用密码应用安全性评估量化评估规则》修订前后系统整体测评结果量化评估分值相差 0.72 分,分值相对误差为 0.84%。

综上所述,当信息系统的 8 个安全层面中存在某个安全层面的测试指标均不适用时,信息系统依据 2023 版《商用密码应用安全性评估量化评估规则》计算得到的整体测评结果量化评估分值在一般情况下会略低于 2021 版的分值。随着系统密码安全应用水平的提高,分值的相对误差会逐步降低。实际上,《商用密码应用安全性评估量化评估规则》修订前后对类似系统 A 和系统 C 的信息系统的整体评估结论无较大影响。但对于类似系统 B 的信息系统的整体评估结论可能有决定性的影响。

假设系统 B 在 2022 年通过了商用密码应用安全性评估,系统综合得分为 61.26 分(阈值为60 分,系统无高风险项),评估结论为基本符合。若该系统后期不存在密码应用整改情况,则系统 B 在 2023 年商用密码应用安全性评估的综合得分为 59.59 分,评估结论为不符合。这也提醒了类似系统 B 的责任单位,按照 2021 版《商用密码应用安全性评估量化评估规则》低分通过密评的信息系统,仍然需要进一步进行密码应用建设,提高密码应用的合规性、正确性和有效性,才能保证系统顺利通过之后的商用密码应用安全性评估。

随着商用密码在涉及国家安全和社会公共利益的重要网络与信息系统中的广泛应用,依托密评工作保障网络与信息安全,维护国家安全和社会公共利益,保护公民、法人和其他组织的合法权益变得愈发重要。本文通过具体的密评实例,对《商用密码应用安全性评估量化评估规则》修订前后各测评对象的测评结果量化评估分值和整体测评结果量化评估分值进行了对比分析,修订后的《商用密码应用安全性评估量化评估规则》为信息系统的密评提供了更加科学的评价依据,能够更合理地指导信息系统密评过程中量化评估结果的获取,进一步促进了商用密码安全有效地应用,助力商用密码事业的发展走深向实。

引用格式:刘昕宇 , 蔡一鸣 , 李琳 , 等 .《商用密码应用安全性评估量化评估规则》解析 [J]. 信息安全与通信保密 ,2024(2):14-21.

作者简介 >>>

刘昕宇,男,硕士,助理工程师,主要研究方向为网络空间安全;

蔡一鸣,男,硕士,工程师,主要研究方向为网络空间安全;

李 琳,男,博士,高级工程师,主要研究方向为网络空间安全;

周睿康,男,硕士,高级工程师,主要研究方向为密码学、网络空间安全;

杜俊卓,男,学士,助理工程师,主要研究方向为信息安全;

黄晶晶,通信作者,女,博士,高级工程师,主要研究方向为网络空间安全。

选自《信息安全与通信保密》2024年第2期(为便于排版,已省去原文参考文献)

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表沃通CA立场,转载目的在于传递更多信息。如有侵权,请联系删除。